Squid は Linux で Proxy を実現する際によく使われるパッケージですが、実はただ動かすだけであれば設定する箇所なんてほとんどありません。本記事では初心者向けに Squid を “ただ”動かしてみます。(なので、セキュリティは何も考慮しません。)

Squid のインストール

まずは以下のコマンドで Squid をインストールします。

yum install squid

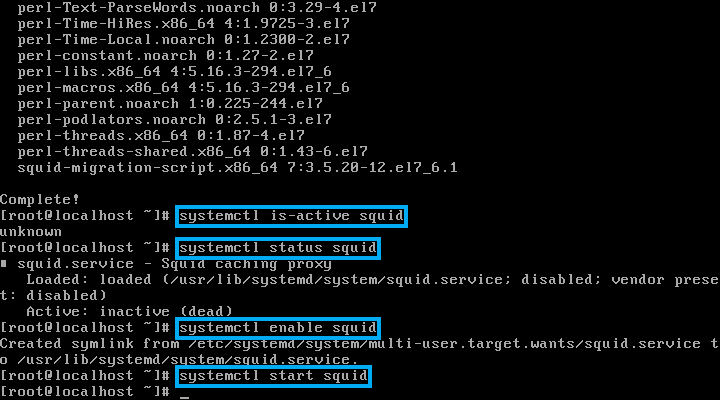

ただ、インストールしただけでは下図のようにサービスが停止した状態です。インストールした後は自動起動の有効化とサービスの起動を行ってください。

Squid が使用する「squid.conf」の確認

次に初期設定を行います。以下のコマンドを実行してください。

vi /etc/squid/squid.conf

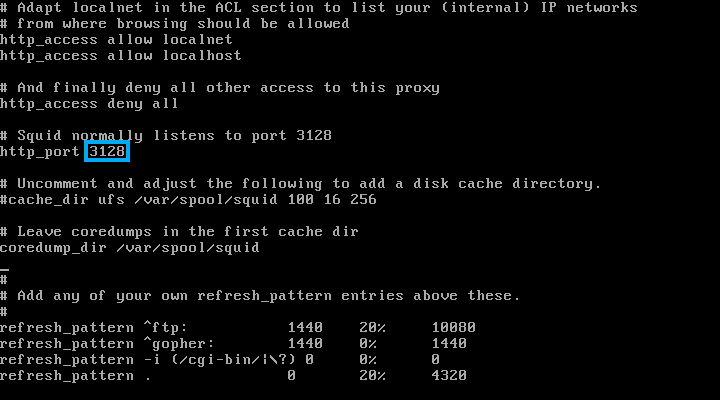

すると下図のような設定ファイルが開かれます。

初期設定を行うといいましたが、あれは嘘です。実は Squid、何も設定をしなくても使えます。

ただ、プロキシサーバの設定をする際にポート番号がわからなければ設定できませんね。そのために先ほどのファイルを開きました。「http_port 3128」と書かれていますが、それが Squid が使用するデフォルトの待ち受けポートです。

逆に言うとこの 3128 というポート番号を記憶していれば squid.conf を開く必要もありません。

Squid を経由した Web アクセス

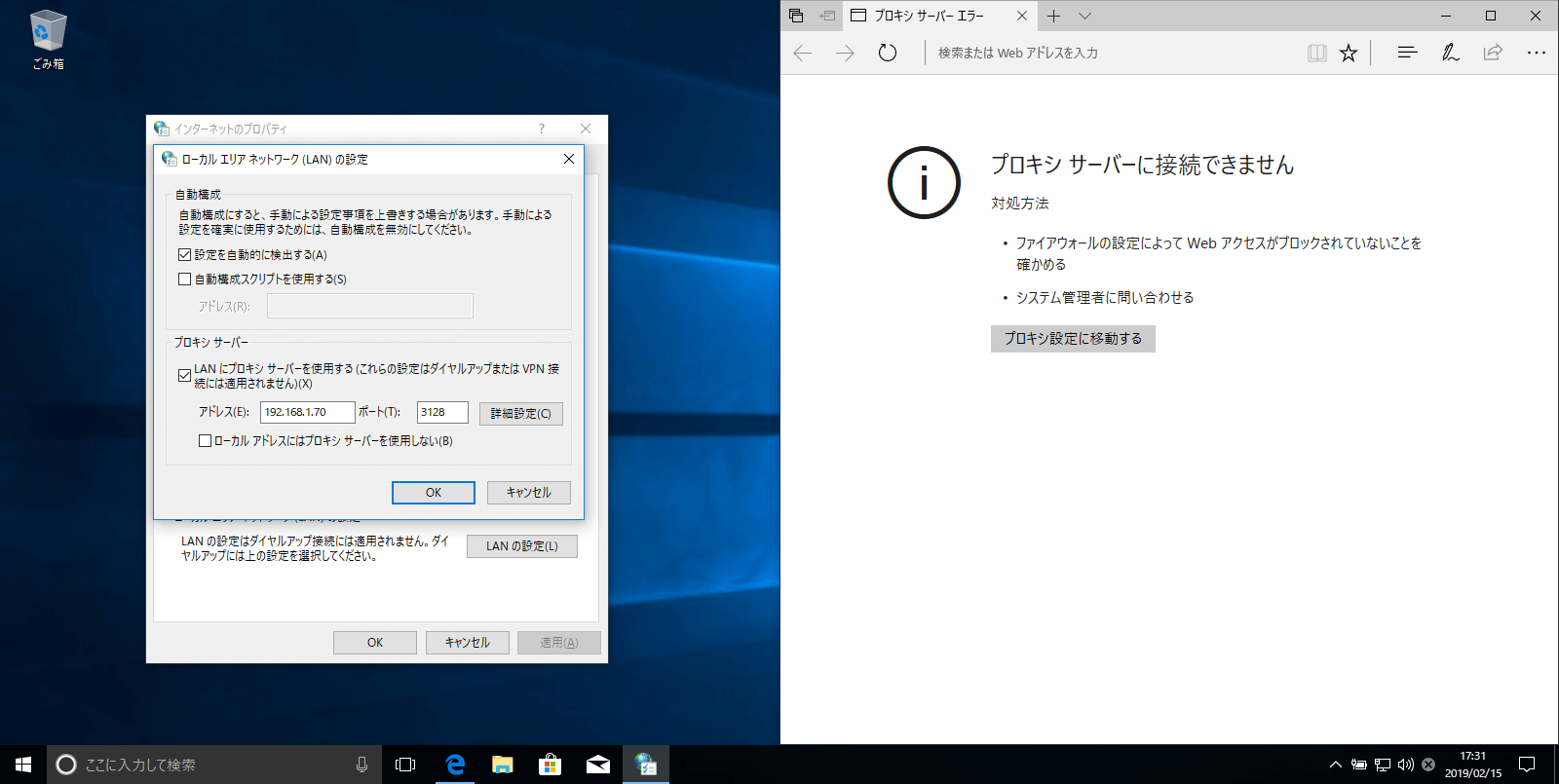

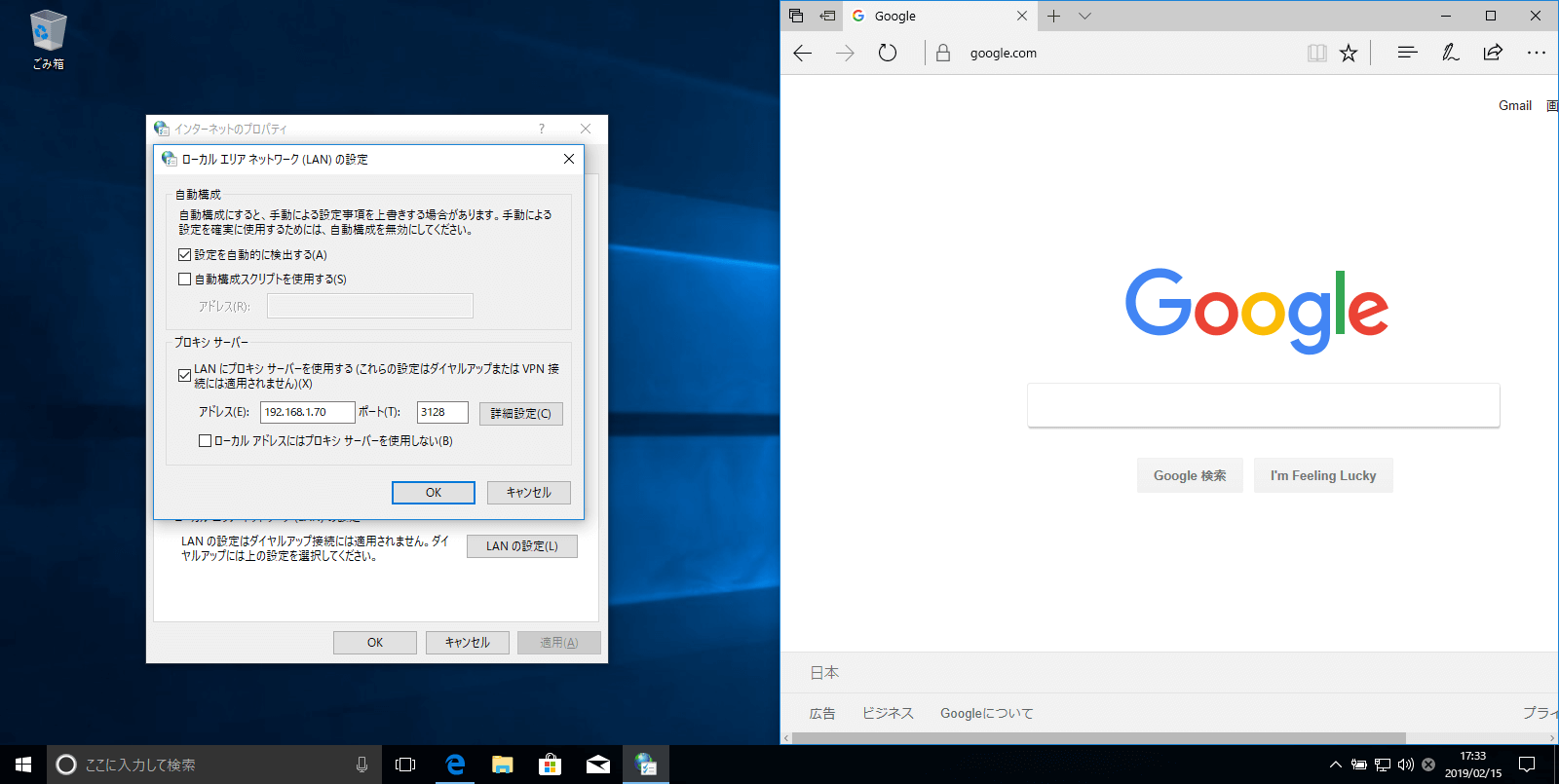

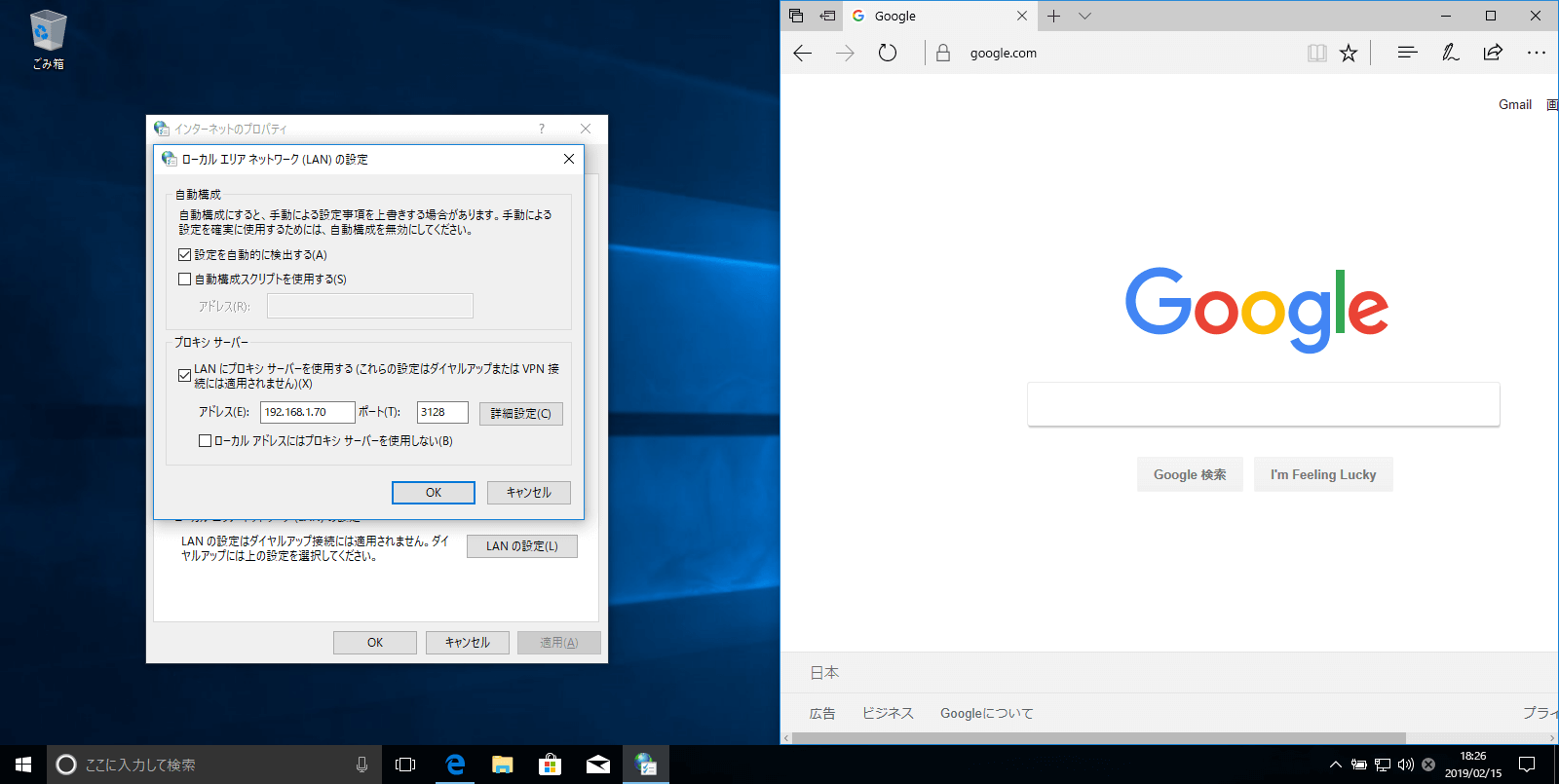

設定が終了したので(何もしていませんが)、実際に Windows クライアントに Proxy として先程の Squid サーバの IP アドレスとポート番号を指定して、Proxy 経由で Webにアクセスしてみましょう。

繋がりませんね。

ただ、これは Squid の設定ではなく Linux のファイアウォールの影響です。つまりクライアントがポート番号 3128 にやってきたとして、Squid が待ち構えていたとしてもファイアウォールでブロックされているわけですね。

なので、今回は結果がわかりやすいようにファイアウォールを止めてみましょう。(実環境ではやめてね)

ファイアウォールを一時的に停止するコマンドは、

systemctl stop firewalld

です。

ファイアウォールを停止すると下図のように Squid 経由で Web にアクセスできるようになりました。

なぜ初期設定で動くのか

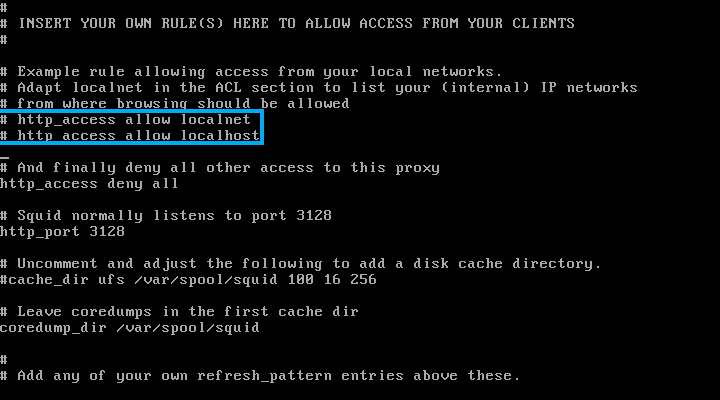

当然、Squid にも「誰からの接続要求なら受け付けます」といった設定を行わなければなりません。ではなぜ何も設定していない初期状態でも Squid が機能するかというと、デフォルトで下のようになっているからです。

“/etc/squid/squid.conf” の初期状態(CentOS7.4)

#

# Recommended minimum configuration:

#

# Example rule allowing access from your local networks.

# Adapt to list your (internal) IP networks from where browsing

# should be allowed

acl localnet src 10.0.0.0/8 # RFC1918 possible internal network

acl localnet src 172.16.0.0/12 # RFC1918 possible internal network

acl localnet src 192.168.0.0/16 # RFC1918 possible internal network

acl localnet src fc00::/7 # RFC 4193 local private network range

acl SSL_ports port 443

acl Safe_ports port 80 # http

acl Safe_ports port 21 # ftp

acl Safe_ports port 443 # https

acl Safe_ports port 70 # gopher

acl Safe_ports port 210 # wais

acl Safe_ports port 1025-65535 # unregistered ports

acl Safe_ports port 280 # http-mgmt

acl Safe_ports port 488 # gss-http

acl Safe_ports port 591 # filemaker

acl Safe_ports port 777 # multiling http

acl CONNECT method CONNECT

#

# Recommended minimum configuration:

#

# Example rule allowing access from your local networks.

# Adapt to list your (internal) IP networks from where browsing

# should be allowed

acl localnet src 10.0.0.0/8 # RFC1918 possible internal network

acl localnet src 172.16.0.0/12 # RFC1918 possible internal network

acl localnet src 192.168.0.0/16 # RFC1918 possible internal network

acl localnet src fc00::/7 # RFC 4193 local private network range

acl SSL_ports port 443

acl Safe_ports port 80 # http

acl Safe_ports port 21 # ftp

acl Safe_ports port 443 # https

acl Safe_ports port 70 # gopher

acl Safe_ports port 210 # wais

acl Safe_ports port 1025-65535 # unregistered ports

acl Safe_ports port 280 # http-mgmt

acl Safe_ports port 488 # gss-http

acl Safe_ports port 591 # filemaker

acl Safe_ports port 777 # multiling http

acl CONNECT method CONNECT

#

# Recommended minimum Access Permission configuration:

#

# Deny requests to certain unsafe ports

http_access deny !Safe_ports

# Deny CONNECT to other than secure SSL ports

http_access deny CONNECT !SSL_ports

# Only allow cachemgr access from localhost

http_access allow localhost manager

http_access deny manager

# We strongly recommend the following be uncommented to protect innocent

# web applications running on the proxy server who think the only

# one who can access services on “localhost” is a local user

#http_access deny to_localhost

#

# INSERT YOUR OWN RULE(S) HERE TO ALLOW ACCESS FROM YOUR CLIENTS

#

# Example rule allowing access from your local networks.

# Adapt localnet in the ACL section to list your (internal) IP networks

# from where browsing should be allowed

http_access allow localnet

http_access allow localhost

# And finally deny all other access to this proxy

http_access deny all

# Squid normally listens to port 3128

http_port 3128

# Uncomment and adjust the following to add a disk cache directory.

#cache_dir ufs /var/spool/squid 100 16 256

# Leave coredumps in the first cache dir

coredump_dir /var/spool/squid

#

# Add any of your own refresh_pattern entries above these.

#

refresh_pattern ^ftp: 1440 20% 10080

refresh_pattern ^gopher: 1440 0% 1440

refresh_pattern -i (/cgi-bin/|\?) 0 0% 0

refresh_pattern . 0 20% 4320

つまり、初期状態でもプライベート IP アドレスからの接続は許可しているわけですね。

「http_access」の部分が実際に接続を許可している部分なんですが、下図のようにコメントアウトしてみましょう。

systemctl reload squid

設定を変更したときはサービスの設定をリロード(systemctl reload squid)するかリスタートしてください(systemctl restart squid)

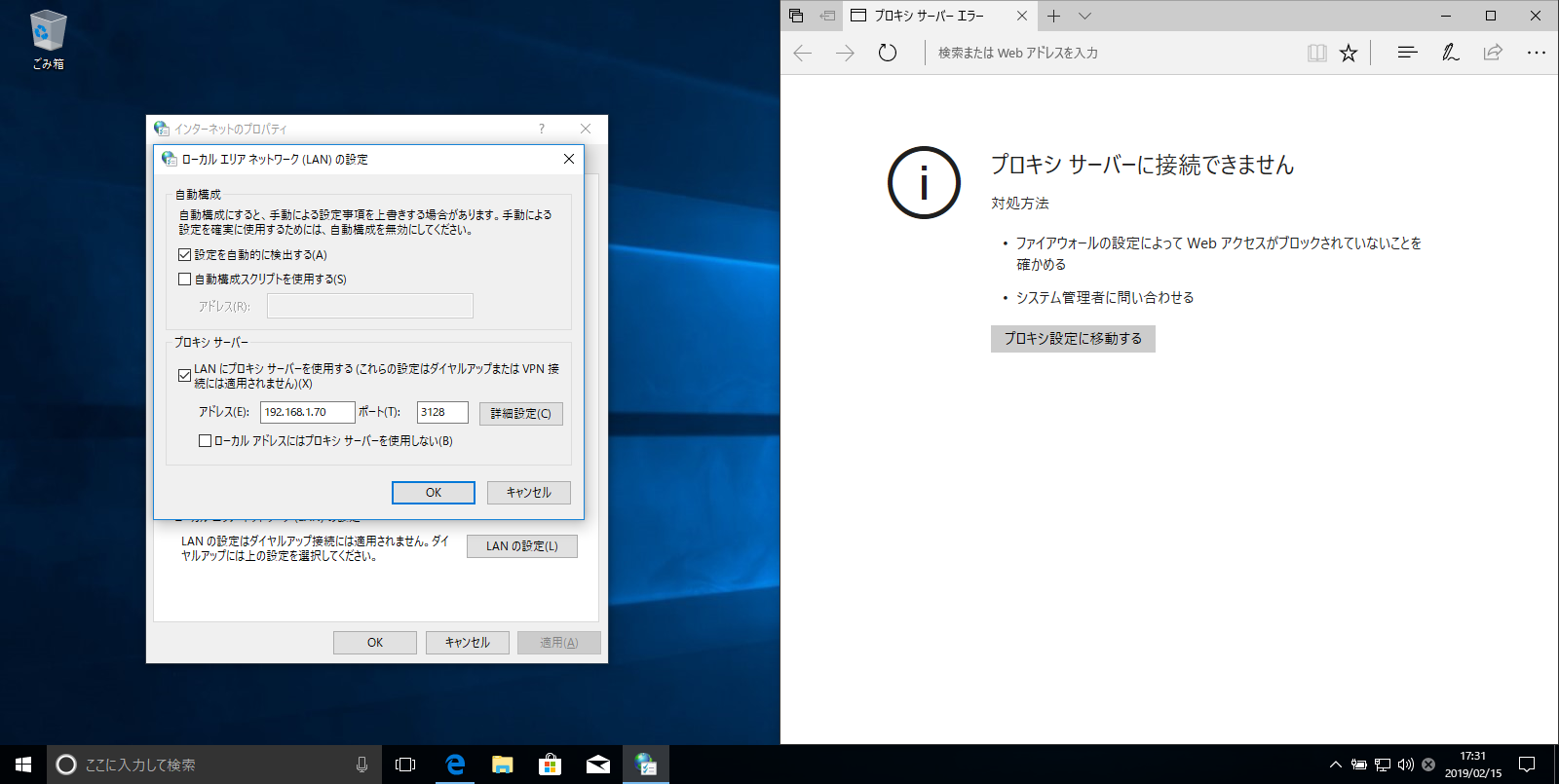

そうすると、「プロキシ サーバーに接続できません」となります。

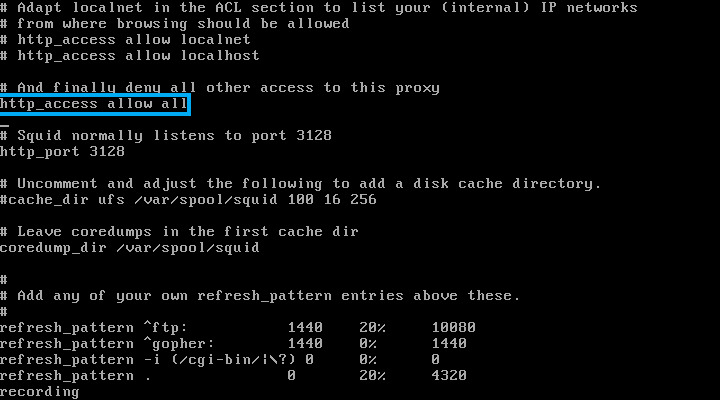

「プロキシ サーバーに接続できません」となってしまいましたが、最後のところにある「http_access deny all」を「http_access allow all」にすると接続できるようになります。

squid.conf は上から評価されていくので、デフォルトだとどのルールにもマッチしなかったものは deny されていたわけです。それを allow にした結果接続が許されてしまったわけですね。これはいわゆるオープンプロキシ状態なので、非常に危険な状態です。

まとめ

本記事では Squid をとにかく動かそうということで、最低限のことを最も単純な方法で実施しました。しかし、言わずもがなファイアウォールを止め、最終的にオープンプロキシ状態になるというシンプルに恐ろしい構成になってしまいました。

それを避けるためにはファイアウォールと squid.conf の内容を適切に設定しなければなりません。そちらの方法は「squid 構築」などで検索すると情報は沢山あるとおもいます。私もそのうち書きます。以上。

TURNING POINT

TURNING POINT